目次

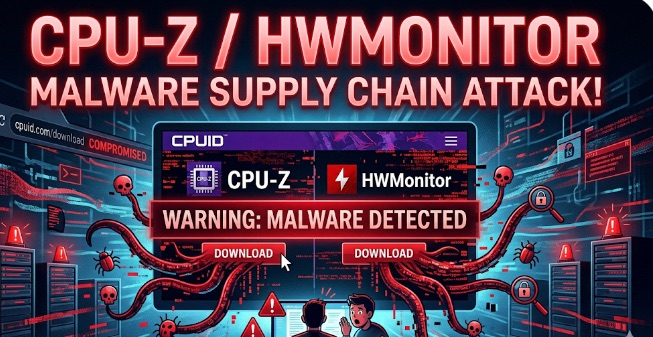

CPUID公式サイト改ざん被害|CPU-Z・HWMonitorにマルウェア混入の恐れと対処法

2026年4月10日、CPU-ZやHWMonitorなどの定番ツールで知られる「CPUID」の公式サイトがサイバー攻撃を受け、一部のダウンロードファイルにマルウェアが混入された可能性があることが判明しました。供給チェーン攻撃(サプライチェーン攻撃)と呼ばれるこの手法により、数時間にわたって悪意あるファイルが配布された恐れがあります。

事件の概要とタイムライン

攻撃者はCPUID社のメインサーバーではなく、外部ストレージと連携するAPI(サイドAPI)を侵害しました。これにより、公式ダウンロードページの一部リンクが、ランダムに悪意あるファイルへとリダイレクトされる状態になっていました。

- 攻撃発生期間:2026年4月9日夜 〜 4月10日朝(約6時間)

- 被害サイト:CPUID公式サイト(cpuid.com)

- 現在の状況:問題は修正済み。現在は正規の署名済みファイルが提供されています。

影響を受けた可能性のあるソフトウェア

特に以下のツールを上記期間中にダウンロード・更新したユーザーは注意が必要です。

- HWMonitor(主にバージョン1.63):インストーラーにロシア語の説明文が含まれている、ファイル名が「HWiNFO_Monitor_Setup.exe」になっているなどの不自然な点が報告されています。

- CPU-Z:ZIPアーカイブ版などで同様の改ざんが確認された事例があります。

混入されたマルウェアの特徴

セキュリティ専門家の分析によると、混入されたのは高度な「トロイの木馬(Infostealer)」の一種です。ブラウザの認証情報やパスワードを盗み出すことを目的としており、メモリ上で動作することでウイルス対策ソフト(AV/EDR)の検知を回避する特徴を持っています。

ユーザーが取るべき確認と対策

2026年4月9日から10日にかけてCPUID公式サイトを利用した方は、以下の対応を強く推奨します。

- ファイルの確認:ダウンロードしたファイルを「VirusTotal」などのオンラインスキャンサービスにアップロードし、複数のエンジンで検知されないか確認してください。

- フルスキャンの実施:信頼できるセキュリティソフトでPC全体のフルスキャンを行ってください。

- 認証情報の保護:もし不審な動作が見られた場合は、主要なサービス(Google、SNS、銀行等)のパスワード変更と二段階認証(2FA)の再設定を行ってください。

- 正規版の再取得:現在は復旧していますが、不安な場合は「窓の杜」などの信頼できる二次配布サイト、または現在の公式サイトから改めて正規署名入りのファイルをダウンロードし直してください。

公式リンク:

CPUID Official Website (cpuid.com)

今回の事例は、長年親しまれている老舗の公式サイトであっても、供給チェーン攻撃のリスクが常に存在することを示しています。ツールを導入・更新する際は、デジタル署名の確認やスキャンの習慣化が重要です。